Éste cortafuegos del que hablamos anteriormente, es bastante fácil de manejar. Una vez instalado en tu ordenador, mientras este funcionando te sale un icono en la barra de herramientas:

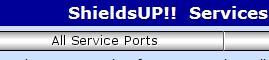

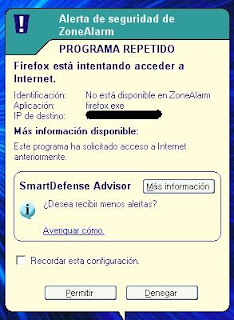

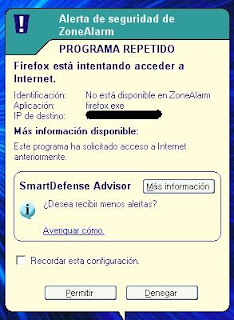

Si acabas de instalar el programa es normal que cada vez que intentes conectarte a internet te salga una ventanita parecida a esta:

Es fundamental conocer el nombre del archivo ejecutable que está intentando acceder a nuestro ordenador, de lo contrario podría permitirle el uso a algún intruso, incluso algunos se ponen nombres parecidos a otros archivos ejecutables para confundir. Si no conocemos el nombre o no estamos totalmente seguros, picamos en "más información". También podemos buscar el nombre del archivo por internet.

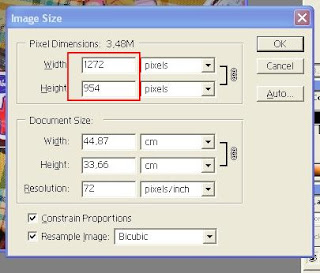

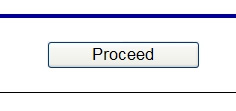

En el caso que estemos seguros de que queremos permitir el acceso, en este caso de la imagen

a firefox le damos a recordar esta configuración y después permitir. Así cada vez que entres en firefox no saldrá esta ventanita.

También es importante saber si permitimos el acceso a estos archivos como servidores o como clientes. Normalmente no es necesario permitir a estos archivos como servidores. Depende de como los utilices.

Uno de los archivos más importantes para acceder a internet es "Generic Host Process for Win32 Services".

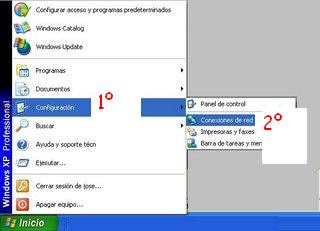

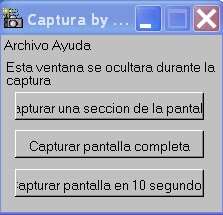

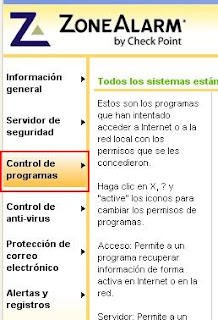

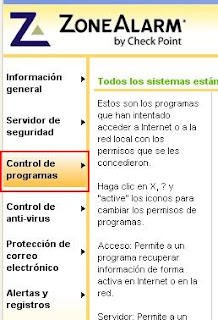

En caso de algún de equivocación repicamos en la "Z" de la barra de herramientas y a continuación, dentro de la ventanita q sale en "Control de programas":

Hay ya te indica como cambiar los permisos de programas, haciendo clic en x, ? y "active" y cambiándolo a lo que desees.

Para mas información os dejo el enlace a la página de

ZoneAlarm.